OWASP Top 10 คืออะไร?

OWASP Top 10 เป็นเอกสารมาตรฐานที่จัดทำโดย Open Web Application Security Project (OWASP) ซึ่งเป็นองค์กรไม่แสวงหาผลกำไรที่มุ่งเน้นการยกระดับความปลอดภัยของซอฟต์แวร์ โดยรวบรวมและจัดอันดับ 10 ความเสี่ยงด้านความปลอดภัยที่สำคัญที่สุดที่พบบ่อยในเว็บแอปพลิเคชัน โดยมีการปรับปรุงอย่างสม่ำเสมอ (เช่น ปี 2017, 2021) เพื่อให้สอดคล้องกับภัยคุกคามทางไซเบอร์ที่เปลี่ยนแปลงไป

วัตถุประสงค์หลักของ OWASP Top 10 คือ ? - สร้างความตระหนัก: เพื่อให้บุคลากรผู้ปฏิบัติงานด้านการพัฒนาระบบสารสนเทศเข้าใจถึงช่องโหว่ที่มีความสำคัญและมีผลกระทบรุนแรง

- เป็นแนวทางปฏิบัติ: ในการระบุ ป้องกัน และแก้ไขปัญหาด้านความปลอดภัยของเว็บแอปพลิเคชันอย่างเป็นระบบ

- ส่งเสริมการพัฒนาที่ปลอดภัย: ผลักดันให้มีการบูรณาการหลักการความปลอดภัยเข้าสู่กระบวนการออกแบบและพัฒนาซอฟต์แวร์ตั้งแต่เริ่มต้น

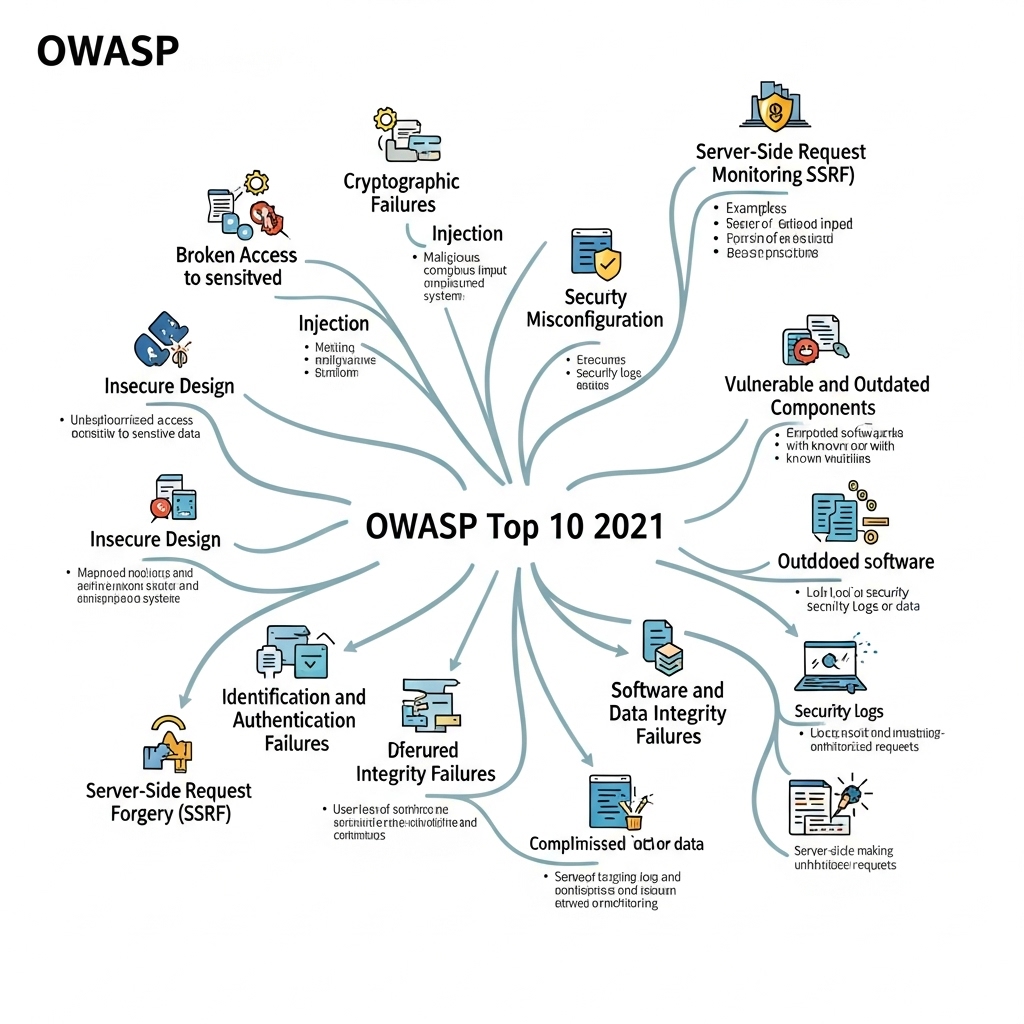

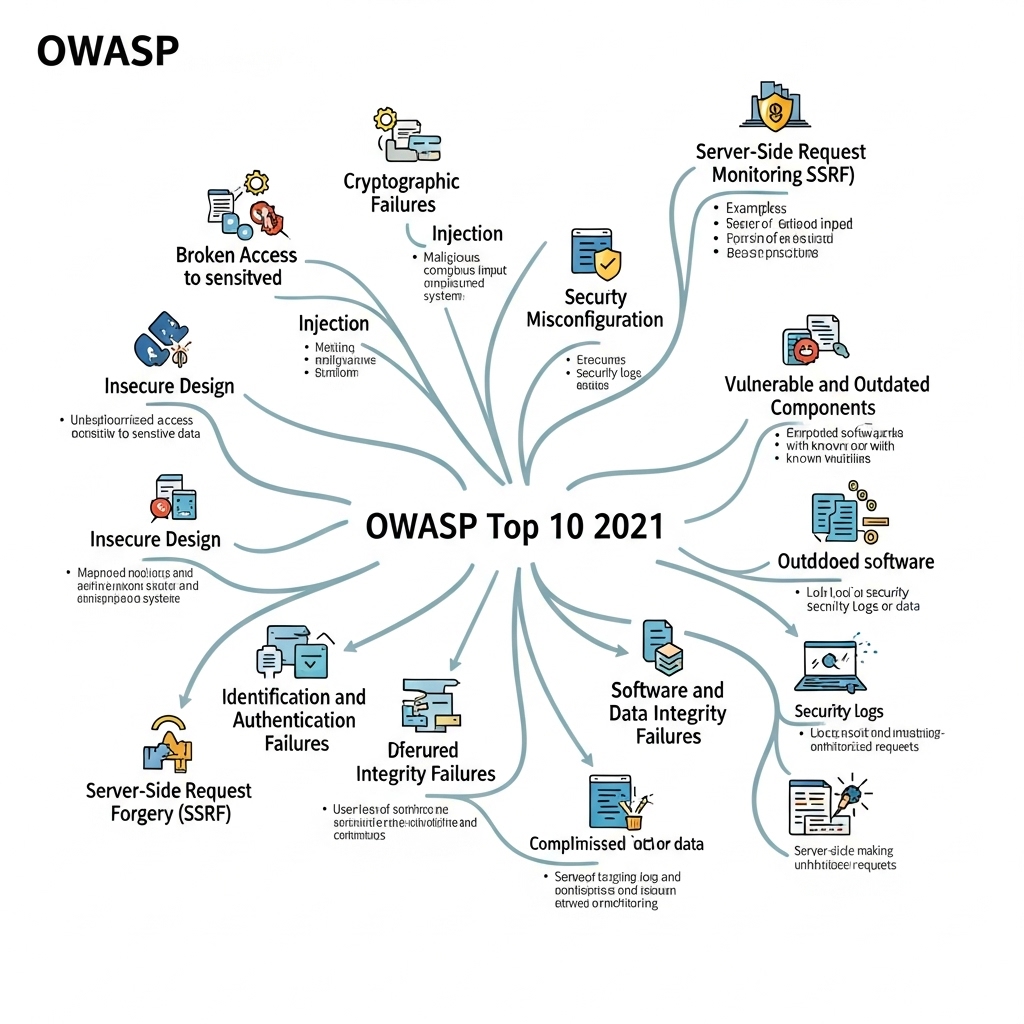

OWASP Top 10 (ฉบับปี 2021) ประกอบด้วย - Broken Access Control: ช่องโหว่ที่เกิดจากการควบคุมสิทธิ์การเข้าถึงที่ไม่รัดกุม ทำให้ผู้ไม่ประสงค์ดีสามารถเข้าถึงข้อมูลหรือฟังก์ชันที่ไม่ได้รับอนุญาต

- Cryptographic Failures: ความผิดพลาดในการนำเทคนิคการเข้ารหัสข้อมูลมาใช้ ทำให้ข้อมูลที่มีความอ่อนไหว เช่น ข้อมูลส่วนบุคคลหรือข้อมูลราชการ ถูกเปิดเผย

- Injection: ช่องโหว่ที่เกิดจากการประมวลผลข้อมูลที่ผู้ใช้ป้อนเข้ามาโดยไม่มีการตรวจสอบหรือกรองที่เพียงพอ ทำให้ผู้โจมตีสามารถแทรกโค้ดอันตราย (เช่น SQL Injection, Cross-Site Scripting (XSS)) เพื่อควบคุมระบบ

- Insecure Design: การออกแบบระบบที่ไม่คำนึงถึงหลักการความปลอดภัยตั้งแต่ต้น ซึ่งรวมถึงการขาดการพิจารณาด้านความปลอดภัยในสถาปัตยกรรมและฟังก์ชันการทำงาน

- Security Misconfiguration: การตั้งค่าระบบหรือส่วนประกอบที่ไม่ถูกต้องหรือไม่ครบถ้วนตามหลักการความปลอดภัย ทำให้เกิดช่องโหว่ที่สามารถถูกใช้โจมตีได้

- Vulnerable and Outdated Components: การใช้ส่วนประกอบ ซอฟต์แวร์ ไลบรารี หรือเฟรมเวิร์กที่มีช่องโหว่ที่ทราบแล้ว หรือเป็นเวอร์ชันที่ล้าสมัยและไม่มีการแก้ไข

- Identification and Authentication Failures: ความบกพร่องในการจัดการการยืนยันตัวตนและการจัดการเซสชัน ทำให้ผู้โจมตีสามารถปลอมแปลงตัวตนหรือเข้าถึงระบบโดยไม่ได้รับอนุญาต

- Software and Data Integrity Failures: ความผิดพลาดที่เกี่ยวข้องกับความสมบูรณ์ของซอฟต์แวร์และข้อมูล ซึ่งอาจนำไปสู่การเปลี่ยนแปลงหรือการแก้ไขข้อมูลและโค้ดโดยไม่ได้รับอนุญาต

- Security Logging and Monitoring Failures: การขาดการบันทึกเหตุการณ์ด้านความปลอดภัยที่เพียงพอ หรือการตรวจสอบบันทึกที่ไม่มีประสิทธิภาพ ทำให้ยากต่อการตรวจจับและตอบสนองต่อการโจมตี

- Server-Side Request Forgery (SSRF): ช่องโหว่ที่ผู้โจมตีสามารถหลอกให้เซิร์ฟเวอร์ส่งคำขอ HTTP ไปยังปลายทางภายในหรือภายนอกที่ผู้โจมตีต้องการ

ความสำคัญของ OWASP Top 10 ต่อการพัฒนาระบบสารสนเทศในหน่วยงานราชการ OWASP Top 10 มีความสำคัญอย่างยิ่งต่อการพัฒนาระบบสารสนเทศในหน่วยงานราชการ เนื่องจาก: - เป็นจุดเริ่มต้นในการเสริมสร้างความปลอดภัย: เป็นแนวทางที่เข้าใจง่าย ช่วยให้บุคลากรและหน่วยงานสามารถมุ่งเน้นและแก้ไขช่องโหว่ที่มีความเสี่ยงสูงได้อย่างมีประสิทธิภาพ

- ช่วยลดความเสี่ยงและการสูญเสีย: การนำแนวทางไปปฏิบัติช่วยลดโอกาสที่แอปพลิเคชันจะถูกโจมตี และจำกัดความเสียหายที่อาจเกิดขึ้นจากการละเมิดข้อมูล ซึ่งมีความสำคัญอย่างยิ่งต่อข้อมูลสาธารณะและข้อมูลส่วนบุคคลที่หน่วยงานราชการดูแล

- ส่งเสริม Security by Design: เน้นย้ำการพิจารณาด้านความปลอดภัยตั้งแต่ขั้นตอนการออกแบบและพัฒนา ซึ่งเป็นหลักการสำคัญในการสร้างระบบที่มั่นคงและลดภาระการแก้ไขปัญหาในระยะยาว

- เป็นมาตรฐานที่ได้รับการยอมรับ: ได้รับการยอมรับอย่างกว้างขวางในระดับสากลและในอุตสาหกรรมความปลอดภัย ทำให้สามารถนำไปใช้อ้างอิงในการปฏิบัติตามข้อกำหนดและมาตรฐานต่างๆ ได้ เช่น พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล (PDPA) และมาตรฐานความมั่นคงปลอดภัยไซเบอร์ที่เกี่ยวข้อง

- ใช้ในการฝึกอบรมและประเมิน: เป็นเครื่องมือที่มีประโยชน์ในการฝึกอบรมบุคลากรด้านการพัฒนาและทีมรักษาความปลอดภัย และเป็นพื้นฐานในการประเมินความเสี่ยงและการทดสอบการเจาะระบบ (Penetration Testing) เพื่อให้มั่นใจในความปลอดภัยของระบบราชการ

- ยกระดับคุณภาพซอฟต์แวร์: การปฏิบัติตามแนวทางไม่เพียงแต่เพิ่มความปลอดภัย แต่ยังช่วยปรับปรุงคุณภาพโดยรวมของซอฟต์แวร์ด้วยการส่งเสริมการเขียนโค้ดที่ดีและการออกแบบระบบที่แข็งแกร่ง

กล่าวโดยสรุป OWASP Top 10 เป็นเครื่องมือสำคัญที่ช่วยสร้างความตระหนักและนำไปสู่การพัฒนาแอปพลิเคชันที่ปลอดภัยยิ่งขึ้นในยุคดิจิทัล โดยเฉพาะอย่างยิ่งสำหรับหน่วยงานราชการที่ต้องรับผิดชอบต่อข้อมูลและบริการสาธารณะ

แหล่งอ้างอิง

|